2011年系統架構設計師考試真題(綜合知識)

摘要:以下為2011年系統架構設計師考試上午真題,含綜合知識全部75道題,供大家參考學習。更多軟考真題答案與解析,請進入希賽網在線題庫查看。

以下為2011年系統架構設計師考試上午真題,含綜合知識全部75道題,供大家參考學習。

操作系統為用戶提供了兩類接口:操作一級和程序控制一級的接口,以下不屬于操作一級的接口是(1)。

A.操作控制命令

B.系統調用

C.菜單

D.窗口

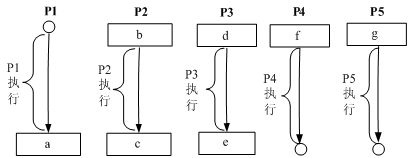

進程P1、P2、P3、P4和P5的前趨圖如下:

若用PV操作控制進程P1~P5并發執行的過程,則需要設置5個信號量S1、S2、S3、S4和S5,進程間同步所使用的信號量標注在上圖中的邊上,且信號量S1~S5的初值都等于零,初始狀態下進程P1開始執行。下圖中a、b和c處應分別填寫(2);d和e處應分別填寫(3),f和g處應分別填寫(4)。

(2)A.V(S1)V(S2)、P(S1)和V(S3)V(S4)

B.P(S1)V(S2)、P(S1)和P(S2)V(S1)

C.V(S1)V(S2)、P(S1)和P(S3)P(S4)

D.P(S1)P(S2)、V(S1)和P(S3)V(S2)

(3)A.P(S1)和V(S5)

B.V(S1)和P(S5)

C.P(S2)和V(S5)

D.V(S2)和P(S5)

(4)A.P(S3)和V(S4)V(S5)

B.P(S3)和P(S4)P(S5)

C.V(S3)和V(S4)V(S5)

D.V(S3)和P(S4)P(S5)

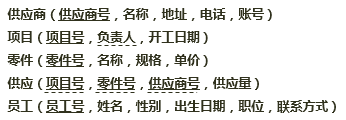

某企業工程項目管理數據庫的部分關系模式如下所示,其中帶實下劃線的表示主鍵,虛下劃線的表示外鍵。

其中供應關系是(5)的聯系。若一個工程項目可以有多個員工參加,每個員工可以參加多個項目,則項目和員工之間是(6)聯系。對項目和員工關系進行設計時,(7)設計成一個獨立的關系模式。

(5)A.2個實體之間的1:n

B.2個實體之間的n:m

C.3個實體之間的1:n:m

D.3個實體之間的k:n:m

(6)A.1:1

B.1:n

C.n:m

D.n:1

(7)A.多對多的聯系在向關系模型轉換時必須

B.多對多的聯系在向關系模型轉換時無須

C.只需要將一端的碼并入多端,所以無須

D.不僅需要將一端的碼并入多端,而且必須

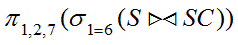

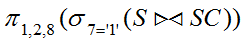

給定學生S(學號,姓名,年齡,入學時間,聯系方式)和選課SC(學號,課程號,成績)關系,若要查詢選修了1號課程的學生學號、姓名和成績,則該查詢與關系代數表達式(8)等價。

A.

B.

C.

D.

以下關于CISC(Complex Instruction Set Computer,復雜指令集計算機)和RISC(Reduced Instruction Set Computer,精簡指令集計算機)的敘述中,錯誤的是(9)。

A.在CISC中,復雜指令都采用硬布線邏輯來執行

B.一般而言,采用CISC技術的CPU,其芯片設計復雜度更高

C.在RISC中,更適合采用硬布線邏輯執行指令

D.采用RISC技術,指令系統中的指令種類和尋址方式更少

以下關于Cache的敘述中,正確的是(10)。

A.在容量確定的情況下,替換算法的時間復雜度是影響Cache命中率的關鍵因素

B.Cache的設計思想是在合理的成本下提高命中率

C.Cache的設計目標是容量盡可能與主存容量相等

D.CPU中的Cache容量應大于CPU之外的Cache容量

虛擬存儲器發生頁面失效時,需要進行外部地址變換,即實現(11)的變換。

A.虛地址到主存地址

B.主存地址到Cache地址

C.主存地址到輔存物理地址

D.虛地址到輔存物理地址

掛接在總線上的多個部件,(12)。

A.只能分時向總線發送數據,并只能分時從總線接收數據

B.只能分時向總線發送數據,但可同時從總線接收數據

C.可同時向總線發送數據,并同時從總線接收數據

D.可同時向總線發送數據,但只能分時從總線接收數據

核心層交換機應該實現多種功能,下面選項中,不屬于核心層特性的是(13)。

A.高速連接

B.冗余設計

C.策略路由

D.較少的設備連接

建筑物綜合布線系統中的垂直子系統是指(14)。

A.由終端到信息插座之間的連線系統

B.樓層接線間的配線架和線纜系統

C.各樓層設備之間的互連系統

D.連接各個建筑物的通信系統

網絡設計過程包括邏輯網絡設計和物理網絡設計兩個階段,下面的選項中,(15)應該屬于邏輯網絡設計階段的任務。

A.選擇路由協議

B.設備選型

C.結構化布線

D.機房設計

隨著業務的增長,信息系統的訪問量和數據流量快速增加,采用負載均衡(Load Balance)方法可避免由此導致的系統性能下降甚至崩潰。以下關于負載均衡的敘述中,錯誤的是(16)。

A.負載均衡通常由服務器端安裝的附加軟件來實現

B.負載均衡并不會增加系統的吞吐量

C.負載均衡可在不同地理位置、不同網絡結構的服務器群之間進行

D.負載均衡可使用戶只通過一個IP地址或域名就能訪問相應的服務器

數據備份是信息系統運行管理時保護數據的重要措施。(17)可針對上次任何一種備份進行,將上次備份后所有發生變化的數據進行備份,并將備份后的數據進行標記。

A.增量備份

B.差異備份

C.完全備份

D.按需備份

某企業欲對內部的數據庫進行數據集成。如果集成系統的業務邏輯較為簡單,僅使用數據庫中的單表數據即可實現業務功能,這時采用(18)方式進行數據交換與處理較為合適;如果集成系統的業務邏輯較為復雜,并需要通過數據庫中不同表的連接操作獲取數據才能實現業務功能,這時采用(19)方式進行數據交換與處理較為合適。

(18)A.數據網關

B.主動記錄

C.包裝器

D.數據映射

(19)A.數據網關

B.主動記錄

C.包裝器

D.數據映射

某大型商業公司欲集成其內部的多個業務系統,這些業務系統的運行平臺和開發語言差異較大,而且系統所使用的通信協議和數據格式各不相同,針對這種情況,采用基于(20)的集成框架較為合適。除此以外,集成系統還需要根據公司的新業務需要,靈活、動態地定制系統之間的功能協作關系,針對這一需求,應該選擇基于(21)技術的實現方式更為合適。

(20)A.數據庫

B.文件系統

C.總線

D.點對點

(21)A.分布式對象

B.遠程過程調用

C.進程間通信

D.工作流

軟件產品配置是指一個軟件產品在生存周期各個階段所產生的各種形式和各種版本的文檔、計算機程序、部件及數據的集合。該集合的每一個元素稱為該產品配置中的一個配置項。下列不應該屬于配置項的是(22)。

A.源代碼清單

B.設計規格說明書

C.軟件項目實施計劃

D.CASE工具操作手冊

軟件質量保證是軟件項目控制的重要手段,(23)是軟件質量保證的主要活動之一。

A.風險評估

B.軟件評審

C.需求分析

D.架構設計

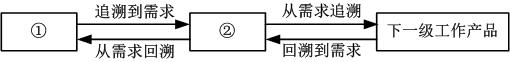

利用需求跟蹤能力鏈(traceability link)可以跟蹤一個需求使用的全過程,也就是從初始需求到實現的前后生存期。需求跟蹤能力鏈有4類,如下圖所示:

其中的①和②分別是(24)。

A.客戶需求、軟件需求

B.軟件需求、客戶需求

C.客戶需求、當前工作產品

D.軟件需求、當前工作產品

通常有兩種常用的需求定義方法:嚴格定義方法和原型方法。下述的各種假設條件中,“(25)”不適合使用嚴格定義方法進行需求定義。

A.所有需求都能夠被預先定義

B.開發人員與用戶之間能夠準確而清晰地交流

C.需求不能在系統開發前被完全準確地說明

D.采用圖形(或文字)充分體現最終系統

下列關于軟件需求管理或需求開發的敘述中,正確的是(26)。

A.所謂需求管理是指對需求開發的管理

B.需求管理包括:需求獲取、需求分析、需求定義和需求驗證

C.需求開發是將用戶需求轉化為應用系統成果的過程

D.在需求管理中,要求維持對用戶原始需求和所有產品構件需求的雙向跟蹤

RUP是一個二維的軟件開發模型,其核心特點之一是(27)。RUP將軟件開發生存周期劃分為多個循環(cycle),每個循環由4個連續的階段組成,每個階段完成確定的任務。設計及確定系統的體系結構,制定工作計劃及資源要求是在(28)階段完成的。

(27)A.數據驅動

B.模型驅動

C.用例驅動

D.狀態驅動

(28)A.初始(inception)

B.細化(elaboration)

C.構造(construction)

D.移交(transition)

在面向對象設計中,用于描述目標軟件與外部環境之間交互的類被稱為(29),它可以(30)。

(29)A.實體類

B.邊界類

C.模型類

D.控制類

(30)A.表示目標軟件系統中具有持久意義的信息項及其操作

B.協調、控制其他類完成用例規定的功能或行為

C.實現目標軟件系統與外部系統或外部設備之間的信息交流和互操作

D.分解任務并把子任務分派給適當的輔助類

最少知識原則(也稱為迪米特法則)是面向對象設計原則之一,指一個軟件實體應當盡可能少地與其他實體發生相互作用。這樣,當一個實體被修改時,就會盡可能少地影響其他的實體。下列敘述中,“(31)”不符最少知識原則。

A.在類的劃分上,應當盡量創建松耦合的類

B.在類的設計上,只要有可能,一個類型應當設計成不變類

C.在類的結構設計上,每個類都應當盡可能提高對其屬性和方法的訪問權限

D.在對其他類的引用上,一個對象對其他對象的引用應當降到最低

下列關于各種軟件開發方法的敘述中,錯誤的是(32)。

A.結構化開發方法的缺點是開發周期較長,難以適應需求變化

B.可以把結構化方法和面向對象方法結合起來進行系統開發,使用面向對象方法進行自頂向下的劃分,自底向上地使用結構化方法開發系統

C.與傳統方法相比,敏捷開發方法比較適合需求變化較大或者開發前期需求不是很清晰的項目,以它的靈活性來適應需求的變化

D.面向服務的方法以粗粒度、松散耦合和基于標準的服務為基礎,增強了系統的靈活性、可復用性和可演化性

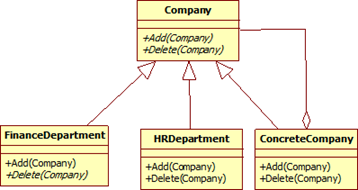

某公司欲開發一門戶網站,將公司的各個分公司及辦事處信息進行整合。現決定采用Composite設計模式來實現公司的組織結構關系,并設計了如下圖所示的UML類圖。圖中與Composite模式中的“Component”角色相對應的類是(33),與“Composite”角色相對應的類是(34)。

(33)A.Company

B.FinanceDepartment

C.HRDepartment

D.ConcreteCompany

(34)A.Company

B.FinanceDepartment

C.HRDepartment

D.ConcreteCompany

企業戰略數據模型可分為兩種類型:(35)描述日常事務處理中的數據及其關系;(36)描述企業管理決策者所需信息及其關系。

(35)A.元數據模型

B.數據庫模型

C.數據倉庫模型

D.組織架構模型

(36)A.元數據模型

B.數據庫模型

C.數據倉庫模型

D.組織架構模型

運用信息技術進行知識的挖掘和(37)的管理是企業信息化建設的重要活動。

A.業務流程

B.IT基礎設施

C.數據架構

D.規章制度

以下關于企業信息化方法的敘述中,正確的是(38)。

A.業務流程重構是對企業的組織結構和工作方法進行重新設計,SCM(供應鏈管理)是一種重要的實現手段

B.在業務數量浩繁且流程錯綜復雜的大型企業里,主題數據庫方法往往形成許多“信息孤島”,造成大量的無效或低效投資

C.人力資源管理把企業的部分優秀員工看作是一種資本,能夠取得投資收益

D.圍繞核心業務應用計算機和網絡技術是企業信息化建設的有效途徑

系統設計是軟件開發的重要階段,(39)主要是按系統需求說明來確定此系統的軟件結構,并設計出各個部分的功能和接口。

A.外部設計

B.內部設計

C.程序設計

D.輸入/輸出設計

快速迭代式的原型開發能夠有效控制成本,(40)是指在開發過程中逐步改進和細化原型直至產生出目標系統。

A.可視化原型開發

B.拋棄式原型開發

C.演化式原型開發

D.增量式原型開發

靜態分析通過解析程序文本從而識別出程序語句中可能存在的缺陷和異常之處;靜態分析所包含的階段中,(41)的主要工作是找出輸入變量和輸出變量之間的依賴關系。

A.控制流分析

B.數據使用分析

C.接口分析

D.信息流分析

確認測試主要用于驗證軟件的功能、性能和其他特性是否與用戶需求一致。下述各種測試中,(42)為確認測試。

A.負載測試和壓力測試

B.α測試和β測試

C.隨機測試和功能測試

D.可靠性測試和性能測試

軟件(43)是指改正產生于系統開發階段而在系統測試階段尚未發現的錯誤。

A.完善性維護

B.適應性維護

C.正確性維護

D.預防性維護

(44)描述了一類軟件架構的特征,它獨立于實際問題,強調軟件系統中通用的組織結構選擇。垃圾回收機制是Java語言管理內存資源時常用的一種(45)。

(44)A.架構風格

B.開發方法

C.設計模式

D.分析模式

(45)A.架構風格

B.開發方法

C.設計模式

D.分析模式

1995年Kruchten提出了著名的“4+1”視圖,用來描述軟件系統的架構。在“4+1”視圖中,(46)用來描述設計的對象模型和對象之間的關系;(47)描述了軟件模塊的組織與管理;(48)描述設計的并發和同步特征。

(46)A.邏輯視圖

B.用例視圖

C.過程視圖

D.開發視圖

(47)A.邏輯視圖

B.用例視圖

C.過程視圖

D.開發視圖

(48)A.邏輯視圖

B.用例視圖

C.過程視圖

D.開發視圖

基于架構的軟件設計(ABSD)強調由商業、質量和功能需求的組合驅動軟件架構設計。ABSD方法有三個基礎:功能分解、(49)和軟件模板的使用。

A.對需求進行優先級排列

B.根據需求自行設計系統的總體架構

C.選擇架構風格實現質量及商業需求

D.開發系統原型用于測試

某公司研發一種語音識別軟件系統,需要對用戶的語音指令進行音節分割、重音判斷、語法分析和語義分析,最終對用戶的意圖進行推斷。針對上述功能需求,該語音識別軟件應該采用(50)架構風格最為合適。

A.隱式調用

B.管道-過濾器

C.解釋器

D.黑板

某企業內部現有的主要業務功能已經封裝為Web服務。為了拓展業務范圍,需要將現有的業務功能進行多種組合,形成新的業務功能。針對業務靈活組合這一要求,采用(51)架構風格最為合適。

A.管道-過濾器

B.解釋器

C.顯式調用

D.黑板

編譯器的主要工作過程是將以文本形式輸入的代碼逐步轉化為各種形式,最終生成可執行代碼。現代編譯器主要關注編譯過程和程序的中間表示,圍繞程序的各種形態進行轉化與處理。針對這種特征,現代編譯器應該采用(52)架構風格最為合適。

A.數據共享

B.虛擬機

C.隱式調用

D.管道-過濾器

某軟件公司正在設計一個通用的嵌入式數據處理平臺,需要支持多種數據處理芯片之間的數據傳遞與交換。該平臺的核心功能之一要求能夠屏蔽芯片之間的數據交互,使其耦合松散,并且可以獨立改變芯片之間的交互過程。針對上述需求,采用(53)最為合適。

(53)A.抽象工廠模式

B.策略模式

C.中介者模式

D.狀態模式

某軟件公司正在設計一個圖像處理軟件,該軟件需要支持用戶在圖像處理過程中的撤銷和重做等動作,為了實現該功能,采用(54)最為合適。

A.單例模式

B.命令模式

C.訪問者模式

D.適配器模式

某互聯網公司正在設計一套網絡聊天系統,為了限制用戶在使用該系統時發表不恰當言論,需要對聊天內容進行特定敏感詞的過濾。針對上述功能需求,采用(55)能夠靈活配置敏感詞的過濾過程。

A.責任鏈模式

B.工廠模式

C.組合模式

D.裝飾模式

某公司在對一家用車庫門嵌入式軟件系統進行架構設計時,識別出兩個關鍵的質量屬性場景,其中“當車庫門正常下降時,如果發現下面有障礙物,則系統停止下降的時間需要控制在0.1秒內”與(56)質量屬性相關;“系統需要為部署在遠程PC機上的智能家居系統留有控制接口,并支持在智能家居系統中對該系統進行遠程錯誤診斷與調試”與(57)質量屬性相關。

(56)A.可用性

B.性能

C.可修改性

D.可測試性

(57)A.可用性

B.性能

C.可修改性

D.可測試性

軟件質量屬性通常需要采用特定的設計策略實現。例如,(58)設計策略能提高該系統的可用性,(59)設計策略能夠提高該系統的性能,(60)設計策略能夠提高該系統的安全性。

(58)A.心跳機制

B.數據驅動

C.關注點分離

D.信息隱藏

(59)A.引入中間層

B.事務機制

C.主動冗余

D.優先級隊列

(60)A.信息隱藏

B.內置監控器

C.限制訪問

D.檢查點

架構權衡分析方法(ATAM)是一種常用的軟件架構評估方法,下列關于該方法的敘述中,正確的是(61)。

A.ATAM需要對代碼的質量進行評估

B.ATAM需要對軟件系統需求的正確性進行評價

C.ATAM需要對軟件系統進行集成測試

D.ATAM需要對軟件質量屬性進行優先級排序

識別風險點、非風險點、敏感點和權衡點是軟件架構評估過程中的關鍵步驟。針對某系統所作的架構設計中,“系統需要支持的最大并發用戶數量直接影響傳輸協議和數據格式”描述了系統架構設計中的一個(62);“由于系統的業務邏輯目前尚不清楚,因此現有系統三層架構中的第二層可能會出現功能重復,這會影響系統的可修改性”描述了系統架構設計中的一個(63)。

(62)A.敏感點

B.風險點

C.非風險點

D.權衡點

(63)A.敏感點

B.風險點

C.非風險點

D.權衡點

在網絡管理中要防止各種安全威脅。在SNMP v3中,無法預防的安全威脅是(64)。

A.篡改管理信息:通過改變傳輸中的SNMP報文實施未經授權的管理操作

B.通信分析:第三者分析管理實體之間的通信規律,從而獲取管理信息

C.假冒合法用戶:未經授權的用戶冒充授權用戶,企圖實施管理操作

D.消息泄露:SNMP引擎之間交換的信息被第三者偷聽

下面安全協議中,用來實現安全電子郵件的協議是(65)。

A.IPSec

B.L2TP

C.PGP

D.PPTP

甲公司的某個注冊商標是乙畫家創作的繪畫作品,甲申請該商標注冊時未經乙的許可,乙認為其著作權受到侵害。在乙可采取的以下做法中,錯誤的是(66)。

A.向甲公司所在地人民法院提起著作權侵權訴訟

B.請求商標評審委員會裁定撤銷甲的注冊商標

C.首先提起訴訟,如對法院判決不服再請求商標評審委員會進行裁定

D.與甲交涉,采取許可方式讓甲繼續使用該注冊商標

利用(67)可以對軟件的技術信息、經營信息提供保護。

A.著作權

B.專利權

C.商業秘密權

D.商標權

M公司的程序員在不影響本職工作的情況下,在L公司兼職并根據公司項目開發出一項與M公司業務無關的應用軟件。該應用軟件的著作權應由(68)享有。

A.M公司

B.L公司

C.L公司與M公司共同

D.L公司與程序員共同

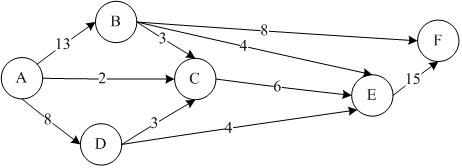

在軍事演習中,張司令希望將部隊盡快從A地通過公路網(見下圖)運送到F地:

圖中標出了各路段上的最大運量(單位:千人/小時)。根據該圖可以算出,從A地到F地的最大運量是(69)千人/小時。

A.20

B.21

C.22

D.23

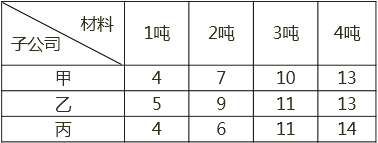

某公司需要將4噸貴金屬材料分配給下屬的甲、乙、丙三個子公司(單位:噸)。據測算,各子公司得到這些材料后所能獲得的利潤(單位:萬元)見下表:

根據此表,只要材料分配適當,該公司最多可以獲得利潤(70)萬元。

A.14

B.16

C.17

D.18

Information systems design is defined as those tasks that focus on the specification of a detailed computer-based solution.Typically,there are four systems design tasks for in-house development.

1)The first task is to specify(71),which defines the technologies to be used by one,more,or all information systems in terms of their data,processes,interfaces,and network components.This task is accomplished by analyzing the data models and process models that are initially created during requirements analysis.

2)The next systems design task is to develop the(72).The purpose of this task is to prepare technical design specifications for a database that will be adaptable to future requirements and expansion.

3)Once the database prototype has been built,the systems designer can work closely with system users to develop input,output and dialogue specifications.The(73)must be specified to ensure that the outputs are not lost,misrouted,misused,or incomplete.

4)The fourth design task involves packaging all the specifications from the previous design tasks into a set of specifications that will guide the(74)activities during the following phases of the systems development methodology.

Finally,we should(75)and update the project plan accordingly.The key deliverable should include a detailed plan for the construction phase that should follow.

(71)A.an application architecture

B.a distributed system

C.a system scope

D.a system physical model

(72)A.database design specifications

B.database organization decisions

C.data structure specifications

D.data distribution decisions

(73)A.format and layout

B.transaction details

C.additional instructions

D.internal controls

(74)A.system administrator’s

B.system analyst’s

C.computer programmer’s

D.system designer’s

(75)A.adjust the project schedule

B.reevaluate project feasibility

C.evaluate vendor proposals

D.select the best vendor proposal

軟考高項紙質版資料領取活動來啦!

活動截止12月15日

趕緊掃碼參與活動吧!

熱門:信息系統監理師備考 | 網絡工程師備考 | 軟件設計師備考

推薦:信息系統項目管理師網絡課堂 | 2025下半年軟考真題答案及解析

課程:信息系統項目管理師報考指南 | PMP課程

延伸閱讀

軟考備考資料免費領取

去領取

- 1

- 6

- 4

專注在線職業教育24年

專注在線職業教育24年

掃描二維碼

掃描二維碼

掃描二維碼

掃描二維碼